КОНСАЛТИНГ | IT-АУТСОРСИНГ | РЕШЕНИЯ | КЕЙСЫ

Корпоративная ИТ-инфраструктура без точек безответственности на платформе UNIX

«Когда что-то ломается — каждый подрядчик кивает на соседний сервис. Восстановление растягивается на сутки. Виновных нет.

IgNix Stack решает это архитектурно: семь уровней, один стек, одна точка ответственности. FreeBSD и OpenBSD снизу доверху.»

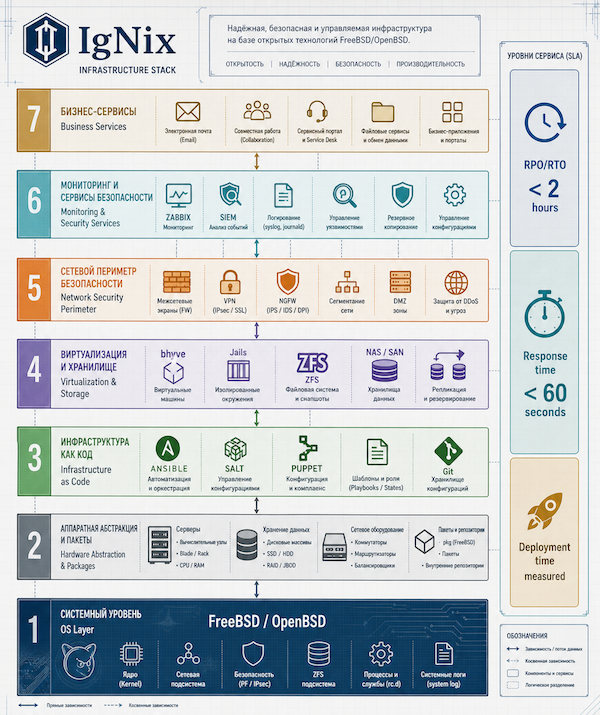

IgNix Stack — это целостная семиуровневая архитектура корпоративной инфраструктуры, построенная на операционных системах FreeBSD и OpenBSD. Каждый уровень спроектирован в связке с остальными, что обеспечивает сквозную управляемость, предсказуемое поведение при отказах и единую точку технической ответственности.

Архитектура решения

Ниже представлена полная схема стека — от аппаратной платформы до прикладных сервисов для бизнеса. Каждый уровень функционирует автономно и одновременно является неотъемлемой частью общей системы.

Архитектура обеспечивает сквозные гарантии по всем потокам данных и управления:

- Трафик снаружи → Слой 5 (Шлюз/NGFW) → Слой 4 (Виртуализация/NAS) → Слой 7 (Сервисы)

- Все события безопасности → Слой 6 (Wazuh/Zabbix/Zeek) → алерт за менее 60 секунд

- Конфигурации → Слой 3 (Ansible/Git) → воспроизводимость 100%

- Данные защищены → снапшотами ZFS каждые 15 минут → RPO менее 15 минут

Компании мигрирующие с VMware после ухода Broadcom — замена виртуализации без потери функциональности.

КАК ВНЕДРЯЕТСЯ

01 Аудит текущей инфраструктуры — 1–2 дня

02 Проектирование архитектуры — 3–5 дней

03 Пилот: один уровень — 1–2 недели

04 Полное внедрение — 4–12 недель (зависит от масштаба)

05 Передача и обучение команды — 1–2 дня

Ключевые характеристики и SLA-показатели

RPO (Recovery Point Objective) — менее 15 минут. Снапшоты ZFS создаются каждые 15 минут с автоматической репликацией на резервный узел. Потеря данных при любом сценарии отказа ограничена одним снапшот-интервалом

RTO (Recovery Time Objective) — менее 2 часов. Полное восстановление инфраструктуры осуществляется по Ansible-playbook, при наличии резервного узла и актуального Ansible-репозитория конфигураций.

Время реакции на инцидент безопасности — менее 60 секунд. Агенты Wazuh на всех узлах в связке с сетевым детектором Zeek обеспечивают сквозную видимость и немедленное оповещение

Время реакции на инцидент работы сети и серверов — менее 60 секунд. Агенты Zabbix на всех узлах в связке с системой логирования обеспечивают полную видимость работы и немедленное оповещение

Развёртывание нового узла — 15–30 минут. Вся конфигурация хранится в репозитории и применяется идемпотентно

Изоляция сервисов — программная sandbox-изоляция каждого компонента. Каждый прикладной сервис работает в отдельном jail-контейнере или виртуальной машине bhyve; компрометация одного компонента не распространяется на остальные

Обоснование выбора платформы UNIX

Выбор FreeBSD и OpenBSD в качестве основы стека обусловлен техническими и стратегическими факторами.

FreeBSD представляет собой целостную операционную систему, в которой ядро, сетевой стек, файловая система ZFS и инструменты управления разрабатываются единой командой в едином репозитории. Это исключает проблему рассогласования компонентов, характерную для дистрибутивов Linux. ZFS в FreeBSD работает нативно — без патчей и DKMS-модулей, что критично для производственных хранилищ данных.

OpenBSD является отраслевым эталоном в области операционной безопасности. Каждая строка кода проходит ручной аудит перед включением в релиз. Межсетевой экран PF, разработанный в проекте OpenBSD, впоследствии был портирован во FreeBSD, macOS и другие системы.

С точки зрения стратегической независимости, весь стек построен на программном обеспечении с открытым исходным кодом без зависимости от зарубежных коммерческих вендоров. Решение соответствует требованиям импортозамещения.

Целевые сегменты

Решение ориентировано на организации со следующими потребностями:

Производственные и промышленные предприятия с требованиями к непрерывности технологических процессов

Финансовые организации, бухгалтерские и юридические компании с высокими требованиями к сохранности и конфиденциальности данных

Предприятия, прошедшие через инциденты с шифровальщиками или утечками данных

Государственные и окологосударственные структуры, реализующие стратегию импортозамещения

ИТ-отделы, стремящиеся к упорядочению разрозненной инфраструктуры под единую архитектуру

Стек готовится к регистрации в Реестре российского ПО (Минцифры РФ) — для государственных и окологосударственных заказчиков.

Для получения консультации по применимости стека к вашей инфраструктуре, а также для проведения предварительного аудита — обратитесь к нам удобным способом:

⬡ +7 981 688 00 68 ⬡ info@ignix.ru ⬡ Telegram ⬡ Получить консультацию

Первичный аудит проводится бесплатно.